XSS(跨站脚本攻击)

跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS。恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。

XSS种类

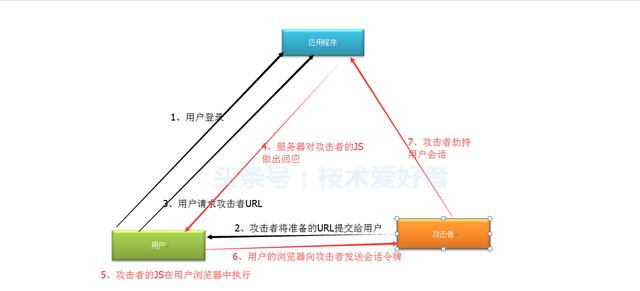

XSS攻击分成两类,一类是来自内部的攻击,主要指的是利用程序自身的漏洞构造跨站语句;

另一类则是来自外部的攻击,主要指的自己构造XSS跨站漏洞网页或者寻找非目标机以外的有跨站漏洞的网页。如当我们要渗透一个站点,我们自己构造一个有跨站漏洞的网页,然后构造跨站语句,通过结合其它技术,如社会工程学等,欺骗目标服务器的管理员打开。

XSS攻击过程

常见的XSS攻击方法

1.绕过XSS-Filter,利用<>标签注入Html/JavaScript代码;

2.利用HTML标签的属性值进行xss攻击。例如:

XSS攻击防御

原则:不相信客户输入的数据

注意: 攻击代码不一定在

中1.使用XSS Filter。

输入过滤,对用户提交的数据进行有效性验证,仅接受指定长度范围内并符合我们期望格式的的内容提交,阻止或者忽略除此外的其他任何数据。比如:电话号码必须是数字和中划线组成,而且要设定长度上限。过滤一些些常见的敏感字符,例如:< > ‘ “ & # \ javascript expression "onclick=" "onfocus";过滤或移除特殊的Html标签, 例如:

本文标题:你的网站被XSS攻击了吗???XSS浅析

本文链接:https://blog.quwenai.cn/post/724.html

版权声明:本文不使用任何协议授权,您可以任何形式自由转载或使用。

还没有评论,来说两句吧...