用 Spring Boot 框架的小伙伴应该都晓得,Spring Boot 有个次要的 applicaiton 设置装备摆设文件,那就会涉及到敏感设置装备摆设信息,好比各类中间件的毗连用户名密码信息、以及各类第三方的 KEY、密钥等。

那种敏感信息若是间接放在设置装备摆设文件中必定是不平安的,以至在良多行业及范畴(好比:付出范畴)都是不合规的,所以需要庇护 Spring Boot 中的敏感设置装备摆设信息。

所以,你还在让你的 Spring Boot 系统裸奔吗?若是是,那无妨看看本文中栈长分享的 4 种办法,让你的系统不再裸奔!

1、设置装备摆设中心(撑持主动解密)我觉得还得看各人的架构情况,若是利用了外置的第三方设置装备摆设中心(撑持主动解密的那种),就能够把所有的设置装备摆设信息存储在设置装备摆设中心,好比 Spring Cloud 生态中的设置装备摆设中心,那么能够利用自带的加、解密机造庇护敏感信息:

spring:datasource:username: '{cipher}t1s293294187a31f35dea15e8bafaf7774532xxcc20d6d6dd0dfa5ae753d6836'需要加密的内容以 {cipher} 开头标识,并留意要利用单引号包起来,详细的细节能够参考《Spring Cloud 设置装备摆设中心内容加密》那篇文章,Spring Boot 设置装备摆设文件就只存储一些无关紧要的设置装备摆设。

各人用的哪款设置装备摆设中心呢?付出设置装备摆设加解密吗?欢送分享!

若是没有用到设置装备摆设中心呢?

好比说传统的 Spring Boot 的 MVC 项目,所有的代码、设置装备摆设都几乎在统一个项目中,Spring Boot 中的核心设置装备摆设文件就是 application.yml(.properties)文件,那要怎么庇护敏感设置装备摆设信息呢?继续往下看!

2、数据库机造能够把所有设置装备摆设信息存储到数据库,系统启动的时候全数加载进内存。存储的时候,敏感信息以对称加密算法停止加密存储,然后加载的时候主动解密到内存。

那是最传统的设置装备摆设办理办法,其实你也能够理解为一个原始的、简易的设置装备摆设中心,只是功用不那么强大罢了,因为如今良多设置装备摆设中心就是把设置装备摆设放在数据库中停止存储,然后供给一系列的设置装备摆设办理功用。

那里的数据库能够是关系数据库(MySQL、Oracle)、内存数据库(Redis、Zookeeper)等,那是遍及用的比力多的中间件手艺。

3、自定义加解密机造那时候也要看利用的水平,若是只是简单的数据库毗连池信息,那么能够考虑利用现有系统中的对称加密算法,再连系毗连池数据源类实现自定义加解密机造,好比我们能够模拟 Spring Cloud 加密机造:

先用系统已有的对称加密算法对数据库毗连信息加密:

spring:datasource:username: '{cipher}t1s293294187a31f35dea15e8bafaf7774532xxcc20d6d6dd0dfa5ae753d6836'排除 Spring Boot 系统自带的数据源主动设置装备摆设,然后自行组拆数据源 Spring Bean。

判断获取的设置装备摆设值能否以 {cipher} 那个标识开头,若是是,则用系统约定的对称加密算法停止解密,然后再设置数据源,好比:

// 示例代码@Beanpublic DataSource dataSource(){DataSource dataSource = new DruidDataSource();// 解密String username = this.getUsername();if (username.startWith('{cipher}')){username = Encrypt.decrypt(username, this.getKey()))}dataSource.setUsername(username);...return dataSource;}Spring Boot 根底就不介绍了,保举下那个实战教程,教程和示例源码都已经传了:https://github.com/javastacks/spring-boot-best-practice

那种利用简单,不消额外引入任何第三方包,若是各人也是利用的自定义数据源,或者那种手动加解密机造能够满足庇护其他敏感设置装备摆设的需求,那么那种计划供各人参考。

上面介绍的自定义的加解密机造能够满足一般的需求,若是是 Spring Boot 主动设置装备摆设的场景,好比数据源主动设置装备摆设,Redis 主动设置装备摆设,等等,那种在系统启动的时候就会默认主动设置装备摆设,我们人工解密干涉不到。

像那种情况,我们就需要考虑介入框架层了,在 Spring Boot 框架读取设置装备摆设的时候停止拦截解密,或者利用第三方的框架,用的比力多是:Jasypt Spring Boot。

4、Jasypt Spring BootJasypt Spring Boot 是一个专门为 Spring Boot 项目中的属性供给加密撑持的框架,撑持的版本为 Spring Boot 1.x ~ 2.x,栈长写文之时,如今已经有 1.8K+ 的 Star 数了,仍是挺受欢送的。

开源地址:

https://github.com/ulisesbocchio/jasypt-spring-boot

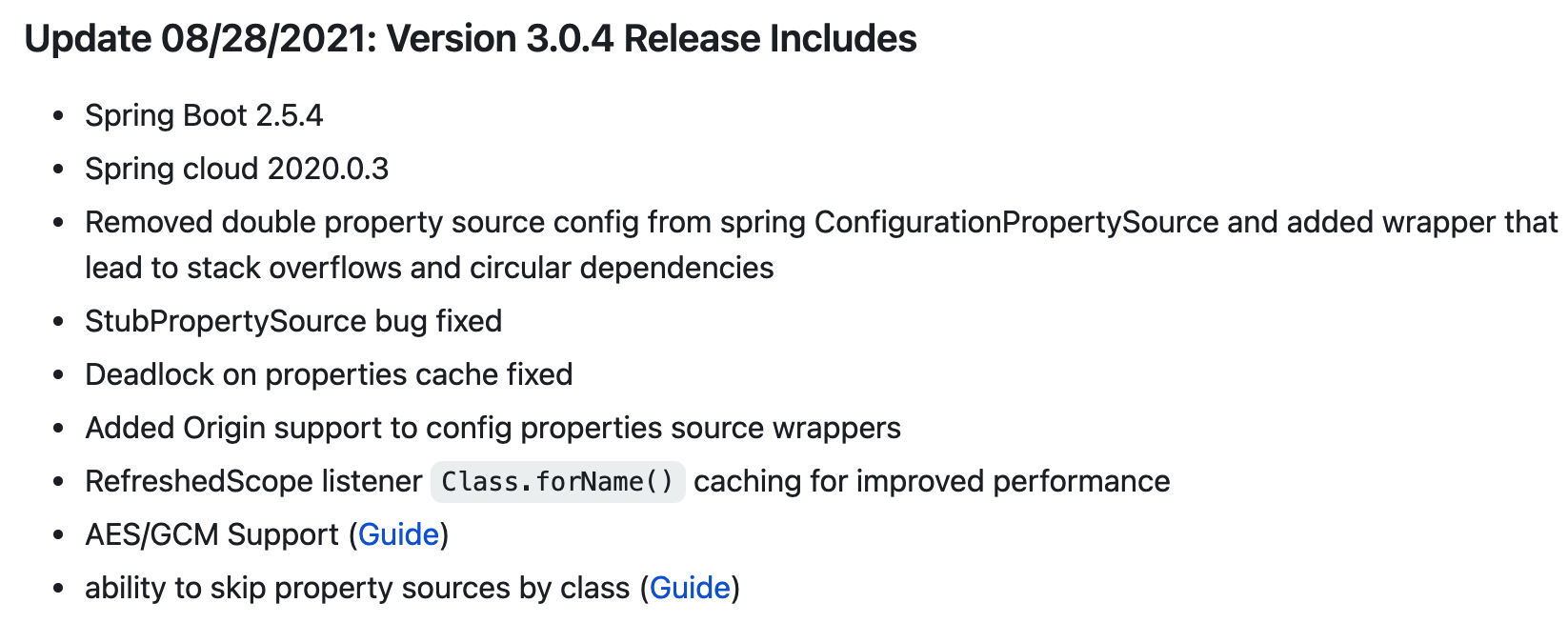

那个开源项目更新也挺及时的,最新更新的,已撑持 Spring Boot 2.5.4!

那里栈长再免费分享你一份 Spring Boot 进修条记,理论和实战都十分齐备,助你快速搞定 Spring Boot。

4.1 Jasypt Spring Boot 实战Jasypt Spring Boot 有 3 种集成办法:

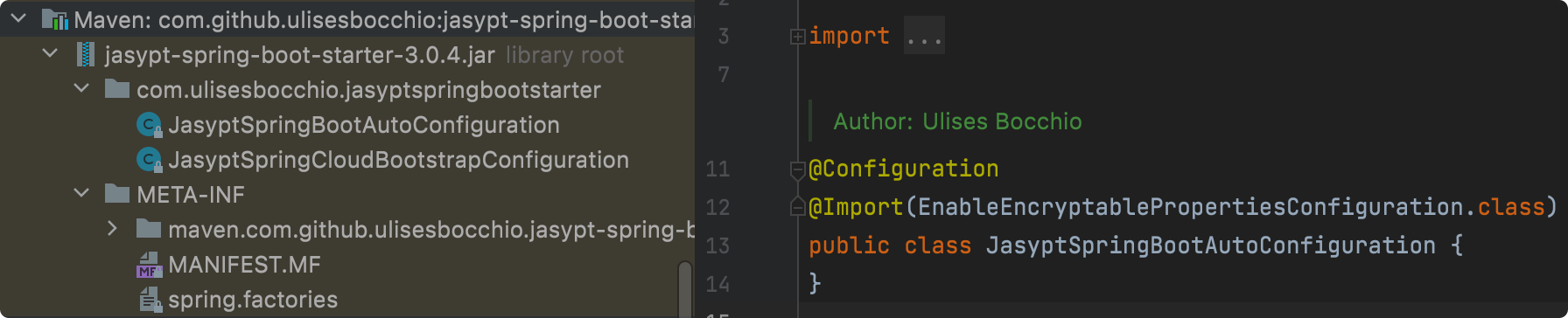

1、若是开启了 Spring Boot 的主动设置装备摆设(利用了 @SpringBootApplication 或者 @EnableAutoConfiguration 注解): 只需要添加 jasypt-spring-boot-starter 依赖即可,那种会在整个 Spring Environment 中启用可加密属性;

2、添加 jasypt-spring-boot 依赖,同时在 Spring 次要设置装备摆设类上添加 @EnableEncryptableProperties 注解,那种会在整个 Spring Environment 中启用可加密属性;

3、添加 jasypt-spring-boot 依赖,利用 @EncrytablePropertySource 注解声明各个可加密的参数上,那种只适用于独立设置装备摆设参数加解密;

一般的 Spring Boot 城市开启主动设置装备摆设,然后再排除个此外主动设置装备摆设,所以很少会有全数禁用主动设置装备摆设的情况,否则利用 Spring Boot 的意义不大,那里我们利用第 1 种集成体例停止演示。

4.1.1 引入依赖核心依赖:

<dependency><groupId>com.github.ulisesbocchio</groupId><artifactId>jasypt-spring-boot-starter</artifactId><version>3.0.4</version></dependency>Maven 插件(可选)

<build><plugins><plugin><groupId>com.github.ulisesbocchio</groupId><artifactId>jasypt-maven-plugin</artifactId><version>${jasypt-spring-boot.version}</version></plugin></plugins></build>4.1.2 添加密钥 jasypt:encryptor:password: G9w0BAQEFAASCBKYwggSiAgEAAoIBAQCproperty:prefix: "ENC@["suffix: "]"那个 jasypt.encryptor.password 参数是必需的,相当于 Salt(盐),以包管密码平安性,prefix 和 prefix 是自定义的密码串标识,不设置装备摆设默认为:ENC(...)。

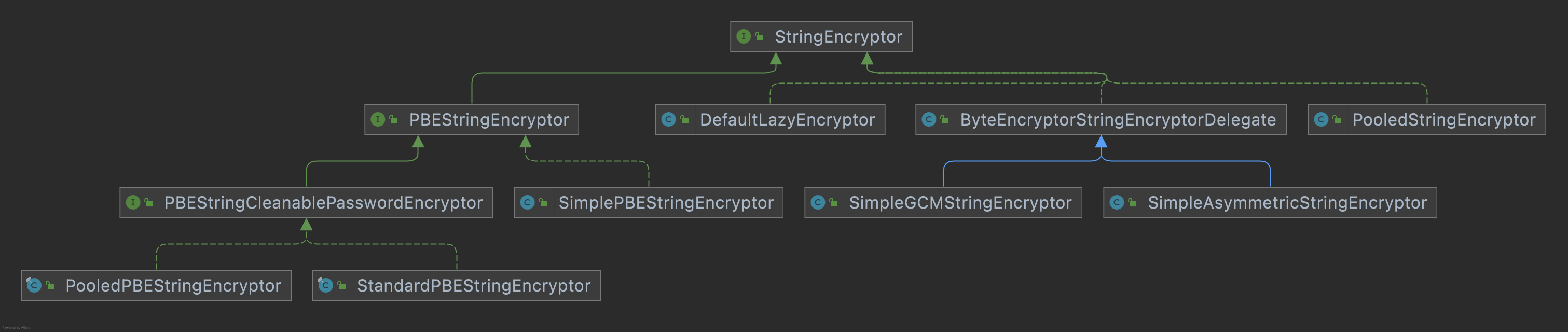

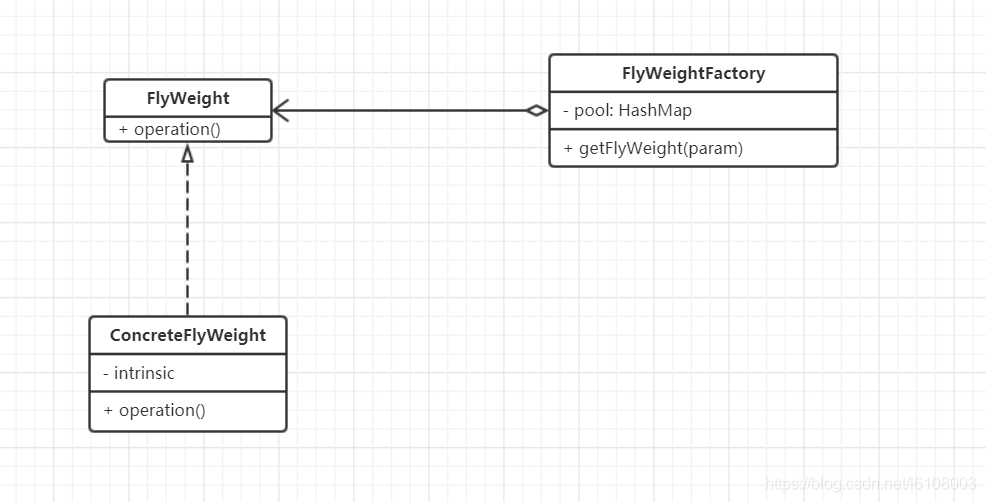

4.1.3 敏感信息加密 @Slf4j@RunWith(SpringRunner.class)@SpringBootTestpublic class JasyptTest {@Autowiredprivate StringEncryptor stringEncryptor;@Testpublic void encrypt() {String usernameEnc = stringEncryptor.encrypt("javastack");String passwordEnc = stringEncryptor.encrypt("javastack.cn");log.info("test username encrypt is {}", usernameEnc);log.info("test password encrypt is {}", passwordEnc);log.info("test username is {}", stringEncryptor.decrypt(usernameEnc));log.info("test password is {}", stringEncryptor.decrypt(passwordEnc));}}那里我注入了一个 StringEncryptor,其类构造图如下:

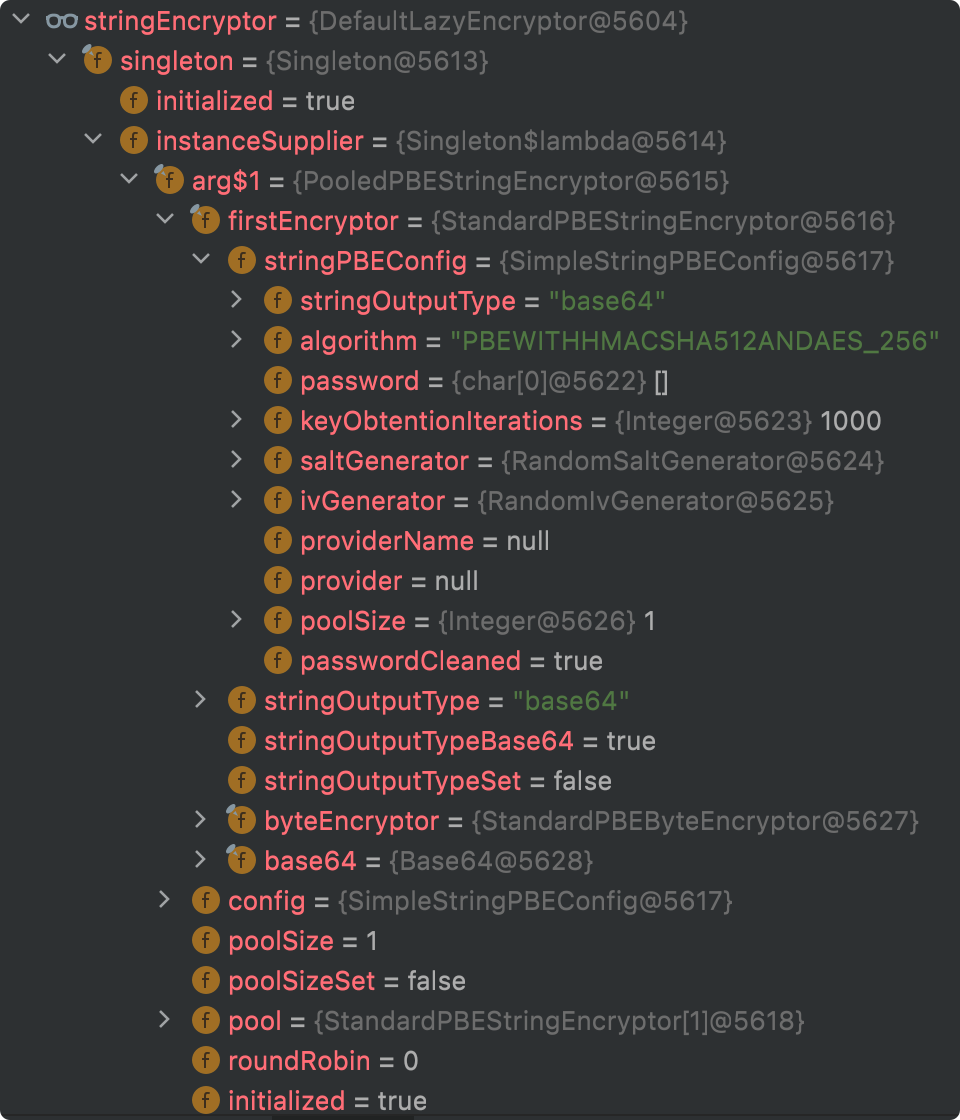

若是当前没有自定义 StringEncryptor,Jasypt Spring Boot 的主动设置装备摆设会默认创建一个 StringEncryptor 实例,间接用就行了,其构造器默认值如下:

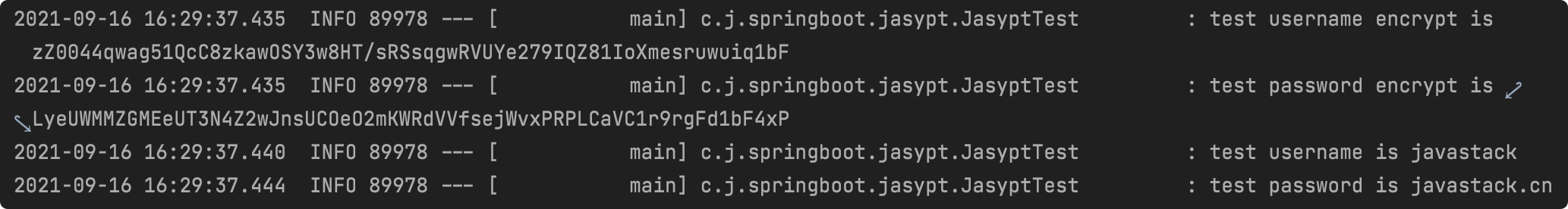

KeyRequiredDefault Valuejasypt.encryptor.passwordTrue-jasypt.encryptor.algorithmFalsePBEWITHHMACSHA512ANDAES_256jasypt.encryptor.key-obtention-iterationsFalse1000jasypt.encryptor.pool-sizeFalse1jasypt.encryptor.provider-nameFalseSunJCEjasypt.encryptor.provider-class-nameFalsenulljasypt.encryptor.salt-generator-classnameFalseorg.jasypt.salt.RandomSaltGeneratorjasypt.encryptor.iv-generator-classnameFalseorg.jasypt.iv.RandomIvGeneratorjasypt.encryptor.string-output-typeFalsebase64jasypt.encryptor.proxy-property-sourcesFalsefalsejasypt.encryptor.skip-property-sourcesFalseempty list然后运行测试用例来看下测试成果:

加解密胜利!!

别的,通过 DEBUG 调试能够看到是一个 DefaultLazyEncryptor 实例:

当然也撑持自定义的 Encryptor,有需要的能够自行定造。

若是不想用测试那种办法生成密文,也能够利用 Maven 插件,那就是前面为什么要加 Maven 插件(可选)的原因,利用体例如下:

mvn jasypt:encrypt-value -Djasypt.encryptor.password="G9w0BAQEFAASCBKYwggSiAgEAAoIBAQC" -Djasypt.plugin.value="javastack"

4.1.4 敏感信息解密将上一步生成的密文填充到 application 设置装备摆设文件中:

javastack:username: ENC@[K4DsOasic/5Cvu2Y6Ca5dyaw2+eejgqRfhDWB0itMWRONrIN+wLy3xkGbSfYxQ1b]password: ENC@[UeZWoPt3ZhSs2wPUAKTF21dgnhzimB+FNNiQjpJoPEhwYzI5WH3IWboZ5Wn+5Rgf]留意 ENC@[] 那个占位符是上面停止自定义设置装备摆设的。

然后再写一个法式测验考试打印出来:

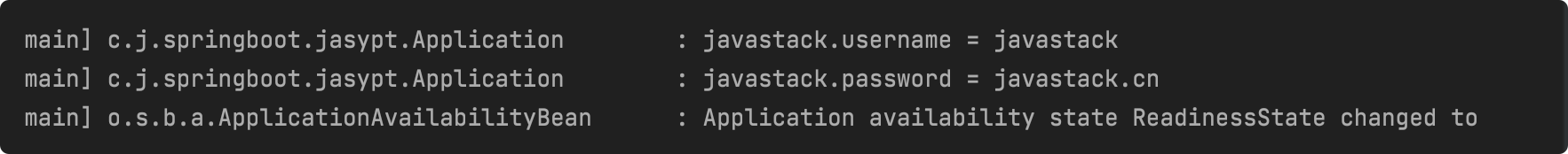

@Slf4j@SpringBootApplicationpublic class Application {@Value("${javastack.username}")private String username;@Value("${javastack.password}")private String password;public static void main(String[] args) {SpringApplication.run(Application.class);}@Beanpublic CommandLineRunner commandLineRunner() {return (args) -> {log.info("javastack.username = {}", username);log.info("javastack.password = {}", password);};}}栈长写了一个 CommandLineRunner,在系统启动之后将密文的原文打印出来,不需要做任何处置,间接注入、打印就行,看是不是明文。

系统启动之后:

成果一般,主动解密胜利。

本节教程所有实战源码已上传到那个仓库:

https://github.com/javastacks/spring-boot-best-practice

各人能够一键 Star,持续更新~

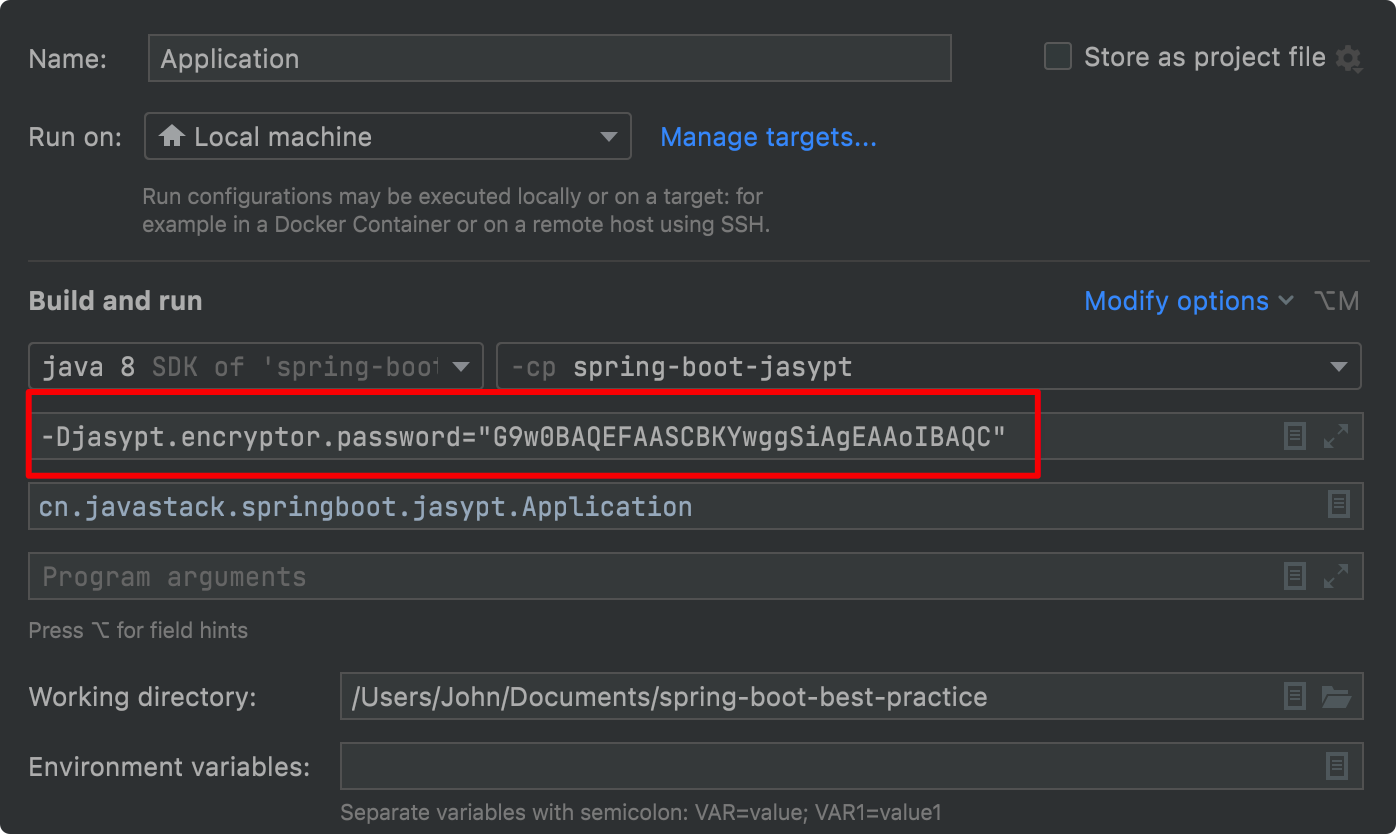

4.2 密钥平安性我们把 Jasypt 密钥(password)存放在 application 设置装备摆设文件中,如许敏感信息仍是在项目代码中,也不是太平安,建议通过号令行参数的体例传入,如在 IDEA 中如许设置:

若是是消费情况,能够通过号令的体例传入:

java -Djasypt.encryptor.password=password -jar xx.jar

以至还能够设置装备摆设在办事器情况变量中,因为 StringEncryptor 能够通过 系统参数、设置装备摆设文件、号令行参数、情况变量 等等体例停止构造。

如许 Spring Boot 中的设置装备摆设信息就彻底平安了!

Jasypt Spring Boot 功用远不行如斯,现实功用要更强大,那里栈长只是介绍了简单的运用,更多的自定义的需求各人能够参考官方文档,那里有更详细的教程。

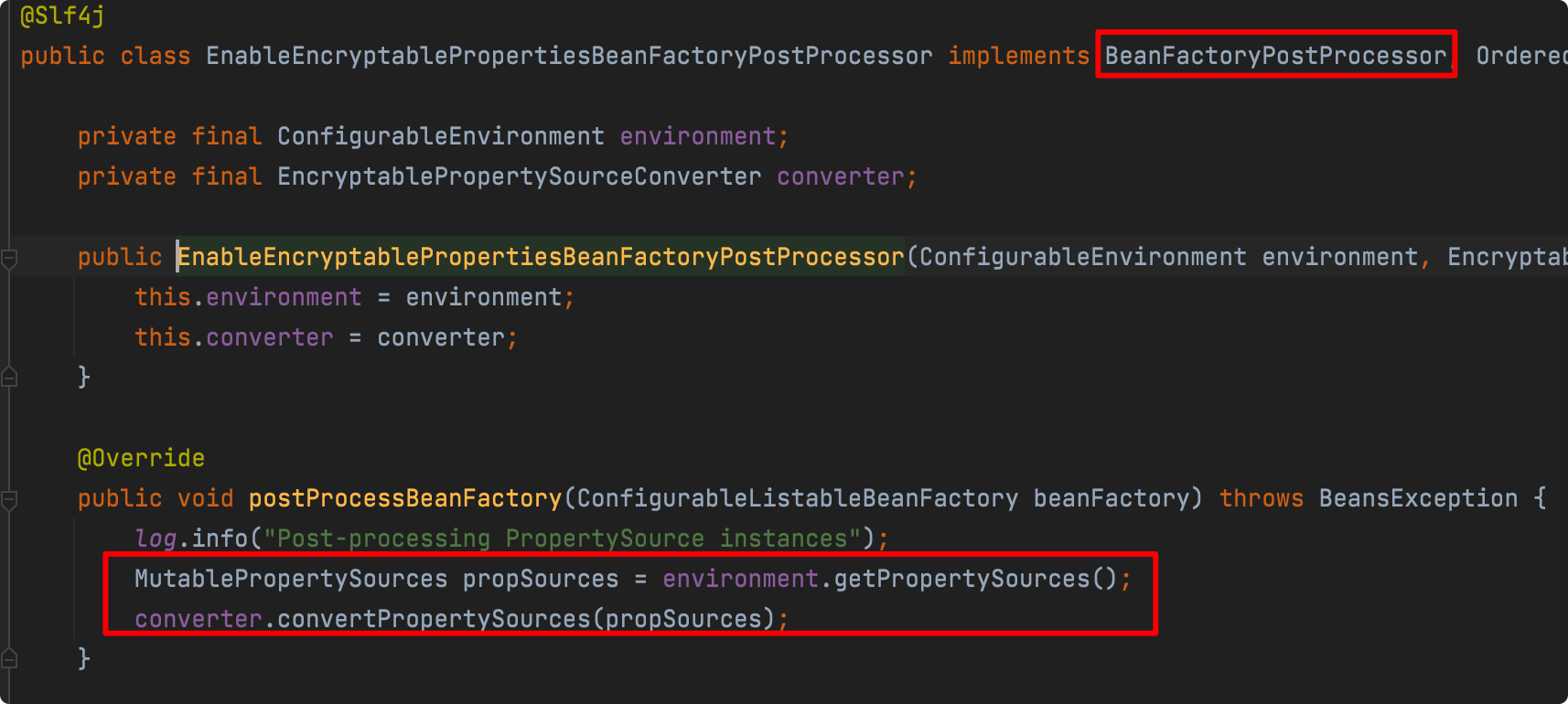

4.3 Jasypt Spring Boot 原理Jasypt Spring Boot 它注册了一个 Spring 后处置器,它润色包罗在 Spring Environment 中的所有 PropertySource 对象,并根据 Jasypt 的设置装备摆设约定对属性停止加解密。

来跟一波源码:

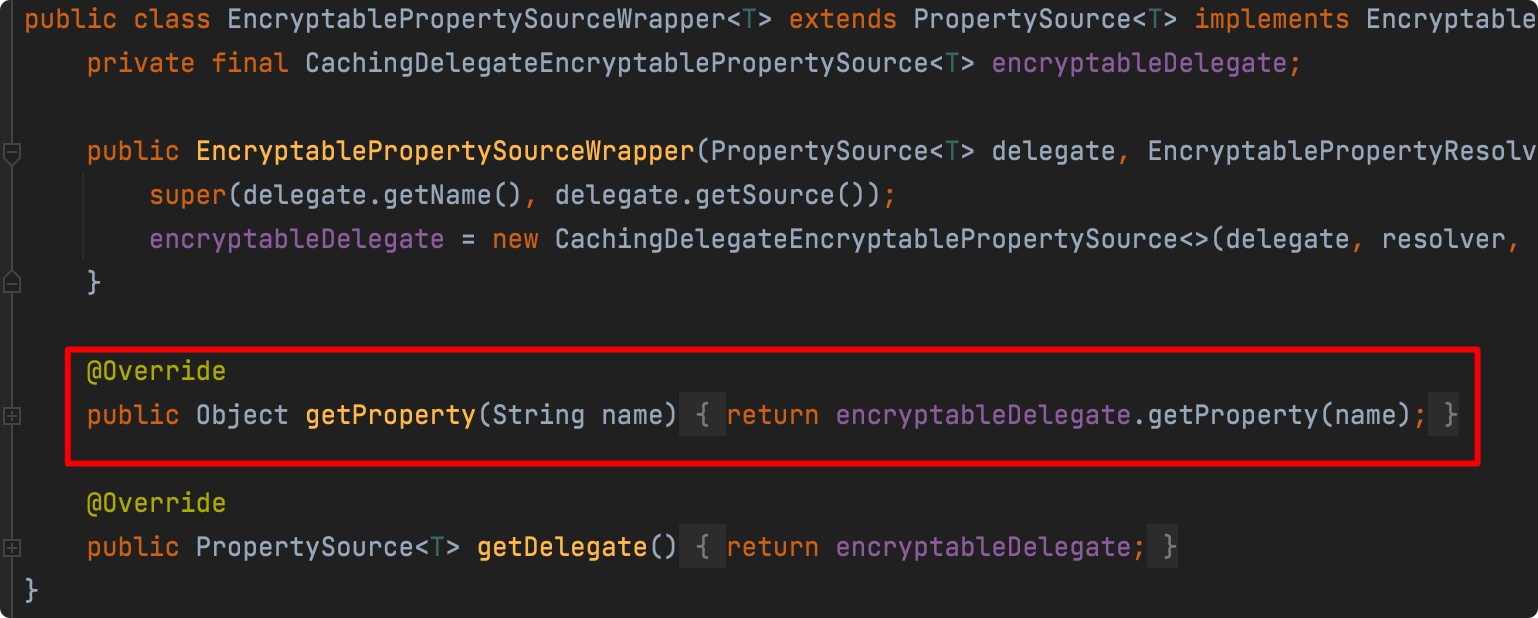

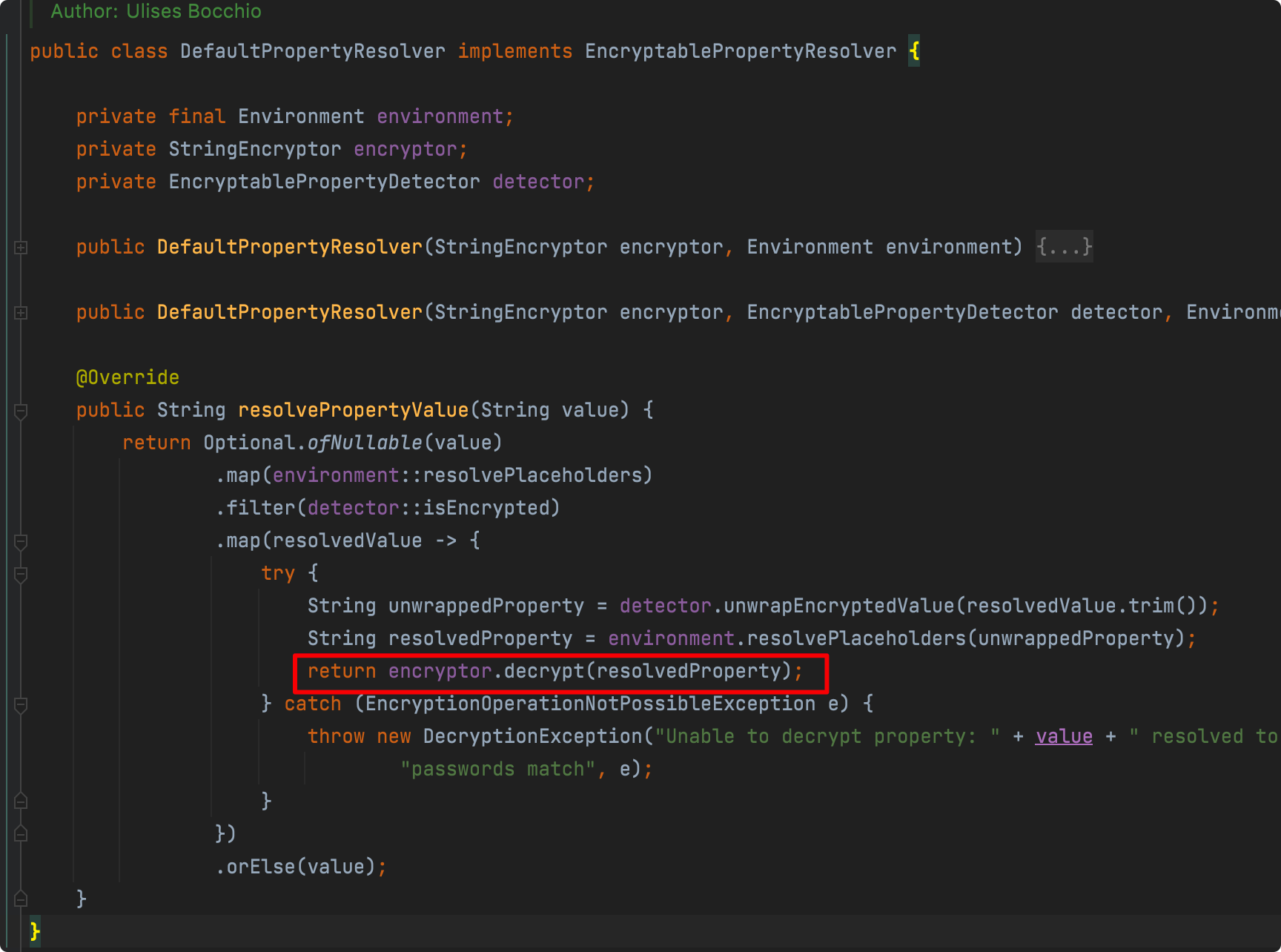

源码有点复杂,一路找到了DefaultPropertyResolver 那个解密器,然后它也是注入了 StringEncryptor 那个实例,获取设置装备摆设时,会停止解密后再返回。

别的,那个 Resolver 也是撑持自定义的,有兴趣的能够深切研究下。

总结好了,今天栈长介绍了 Spring Boot 庇护敏感设置装备摆设信息的 4 种办法,总结一下:

设置装备摆设中心(撑持主动加解密)自定义加解密机造数据库机造Jasypt Spring Boot(第三方加解密计划)总之敏感信息不要放在 Spring Boot 设置装备摆设文件中,必然要放,就必然要加密,那 4 种计划各有各的应用场景,要连系公司现有的架构和系统规模做出权衡,别的之前写的那篇《散布式系统中处置参数设置装备摆设的 4 种计划》也供各人参考下。

本节教程所有实战源码已上传到那个仓库:

https://github.com/javastacks/spring-boot-best-practice

欢送 Star 存眷进修,后续会持续更新 Spring Boot 实战教程。

好了,今天的分享就到那里了,后面栈长会分享更多好玩的 Java 手艺和最新的手艺资讯,存眷公家号Java手艺栈第一时间推送,我也将支流 Java 面试题和参考谜底都整理好了,在公家号后台回复关键字 "面试" 停止刷题。

版权声明: 本文系公家号 "Java手艺栈" 原创,转载、引用本文内容请说明出处,剽窃、洗稿一律赞扬侵权,后果自傲,并保留追查其法令责任的权力。

近期热文保举:

1.1,000+ 道 Java面试题及谜底整理(2022最新版)

2.劲爆!Java 协程要来了。。。

3.Spring Boot 2.x 教程,太全了!

4.别再写满屏的爆爆爆炸类了,尝尝粉饰器形式,那才是文雅的体例!!

5.《Java开发手册(嵩山版)》最新发布,速速下载!

觉得不错,别忘了随手点赞+转发哦!

还没有评论,来说两句吧...